パスワードの安全性は、私たちのデジタルライフにおいて欠かせない要素です。パスワード ハッシュ化 どこで行うべきかを知ることは、セキュリティ対策の第一歩です。 ハッシュ化は、パスワードを安全に保つための重要な手法であり、適切な場所で実施することで、情報漏えいのリスクを大幅に減少させることができます。

パスワード ハッシュ化 どこでの重要性

パスワードのハッシュ化は、セキュリティ対策の重要なステップです。特にデジタル環境での安全性を確保するには、どこでハッシュ化を行うかが重要になります。ハッシュ化は、パスワードが漏えいするリスクを大幅に減少させる手段です。

パスワードハッシュ化の効果的な実施場所は以下の通りです。

- サーバー上: ユーザーのパスワードをデータベースに保存する際、必ずハッシュ化処理を行うべきです。

- アプリケーションコード: アプリがパスワードを利用する際に、ハッシュ化を実施して安全性を高めます。

- クライアント側: 可能であれば、パスワードをサーバーに送信する前にハッシュ化してください。

- バックアップデータ: バックアップを取る際、ハッシュ化されたパスワードを含むデータも安全に管理します。

- クッキー: 認証情報をクッキーに保存する場合、ハッシュ化を行い悪意のあるアクセスを防ぎます。

これらの場所でパスワードをハッシュ化することにより、私たちはセキュリティを大幅に向上させることができます。特にサーバー上での取り扱いは、最も重要です。なぜなら、サーバーが攻撃を受けた場合、ハッシュ化されたパスワードが漏洩しても悪用されにくくなるからです。

パスワードハッシュ化の基本

パスワードハッシュ化は、デジタルセキュリティの要です。私たちは、この手法を理解することで、情報の漏えいや不正アクセスを防ぐことができます。

ハッシュ化とは何か

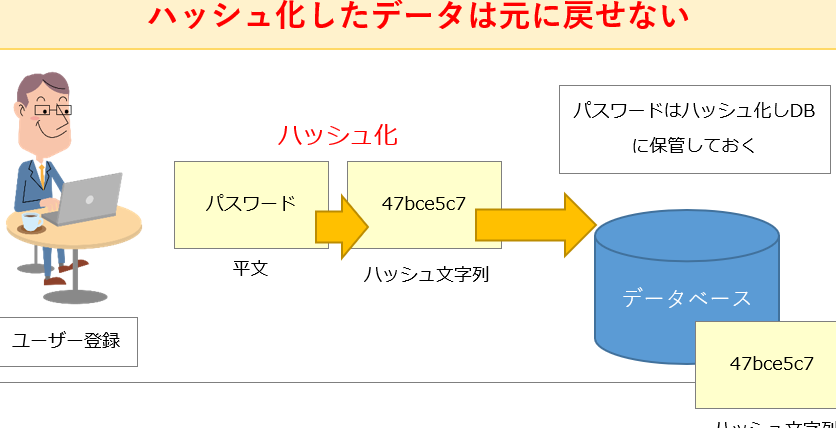

ハッシュ化とは、可変長の入力データを固定長のハッシュ値に変換するプロセスです。この変換により、元のデータを復元することができません。例えば、パスワードをハッシュ化すると、そのパスワードの元の形がわからなくなります。ハッシュ化のメリットは、データの安全性を高めることです。

ハッシュアルゴリズムの種類

ハッシュアルゴリズムには、さまざまな種類があります。以下は主なハッシュアルゴリズムです。

- MD5: 128ビットのハッシュ値を生成しますが、脆弱性が指摘されています。

- SHA-1: 160ビットのハッシュ値を持ち、現在推奨されていません。

- SHA-256: 256ビットのハッシュ値を生成する、より安全な選択肢です。

- Bcrypt: パスワードのハッシュ化に特化したアルゴリズムで、計算コストを高く設定できます。

- Argon2: 最新のパスワードハッシュアルゴリズムで、メモリと計算の両方を使用します。

ハッシュ化の実装場所

パスワードハッシュ化の実装場所には、クライアントサイドとサーバーサイドがあり、それぞれに異なる特徴があります。ここでは、その具体的な方法について詳しく説明します。

クライアントサイドでのハッシュ化

クライアントサイドでハッシュ化を行う際の手順は以下の通りです。

- ユーザーの入力をキャッチする。ユーザーがパスワードを入力した際に、その内容を取得します。

- ハッシュアルゴリズムを選定する。一般的に、SHA-256やBcryptなどが選ばれます。

- ハッシュ値を生成する。選定したアルゴリズムを使用して、パスワードからハッシュ値を生成します。

- ハッシュ値をサーバーに送信する。生成したハッシュ値をサーバーに送信し、データベースに保存します。

このアプローチにより、ネットワークを通過する際に、リスクを減少させることができます。ただし、クライアントサイドの処理は完全ではないため、サーバーでも適切なハッシュ化が必要です。

サーバーサイドでのハッシュ化

サーバーサイドでハッシュ化を実施する手順は以下のようになります。

- 受け取ったパスワードを検証する。クライアントから送信されたハッシュ値を検証することが重要です。

- パスワードをハッシュ化する。サーバーでユーザーが設定したパスワードを再度ハッシュ化し、データベースに保存します。

- ソルトを使用する。ハッシュ化の際に一意なソルトを加えることで、同じパスワードでも異なるハッシュ値が生成されます。

- 強力なハッシュアルゴリズムを選択する。安全性の高いBcryptやArgon2を使用し、コンピュータの性能を考慮した難易度を設定します。

セキュリティベストプラクティス

パスワードのハッシュ化を行う際、セキュリティの強化にはいくつかの重要なベストプラクティスがあります。ここでは、それらの実践方法を詳しく説明します。

強力なソルトの使用

ソルトを使用することで、同じパスワードでも異なるハッシュ値を生成できます。これにより、攻撃者がハッシュ値を使用してパスワードを解析するリスクを軽減します。以下のステップを実務に取り入れます。

- 新しいソルトを生成します。一般的には、ランダムなバイト列を使用します。

- ユーザーのパスワードとソルトを結合します。

- 結合したデータを選定したハッシュアルゴリズムでハッシュ化します。

- ハッシュ値とソルトの両方をデータベースに保存します。

このプロセスにより、万が一データベースが漏洩しても、パスワードの解析が困難になります。

安全なライブラリの選定

開発時には信頼できるハッシュライブラリを選定することが不可欠です。安定性、セキュリティ、性能が優れたライブラリを使うことで、ハッシュ化の実施が安全になります。以下は安全なライブラリを選ぶためのポイントです。

- オープンソースであり、多くのユーザーに検証されたライブラリを選びます。

- 最新のセキュリティパッチが適用されていることを確認します。

- コミュニティの活発さをチェックし、ドキュメントの整備状況も重要です。

- 実績や評価の高いライブラリを使用します。

結論

パスワードハッシュ化は私たちのデジタルセキュリティを守るための重要な手段です。適切な場所でのハッシュ化を行うことで情報漏えいのリスクを大幅に減少させることができます。特にサーバー側でのハッシュ化は不可欠であり安全なアルゴリズムの選定も重要です。

私たちは強力なソルトを使用し信頼性の高いライブラリを選ぶことでさらなる安全性を確保できます。これらの対策を講じることで、安心してデジタルライフを楽しむことができるでしょう。セキュリティの向上は私たち全員の責任です。